Los hackers vienen en tres sombreros diferentes: negro, blanco y gris. Pero los hackers de sombrero negro siempre parecen obtener la mayor notoriedad por sus acciones traviesas. Los sombreros negros usan virus, malware, estafas de phishing y cualquier cosa para aumentar su credibilidad o su libro de bolsillo. Cuando tienen éxito, generalmente terminan en las noticias y te obligan a cambiar tus contraseñas. ¿Pero quién de ellos es la élite? Aquí hay 25 piratas informáticos más notorios en la historia.

Owen Thor Walker

Fuente: http://www.nbcnews.com

Fuente: http://www.nbcnews.com Su nombre comercial es AKILL, Owen Thor Walker tenía solo 18 años cuando fue atrapado por ayudar a una banda delictiva en línea a hackear un millón de computadoras y robar más de 20 millones de dólares. Sin embargo, se declaró culpable y todos los cargos fueron retirados cuando actuó como consultor de telecomunicaciones de grandes corporaciones, ayudándoles a saber dónde se encuentran las vulnerabilidades de seguridad.

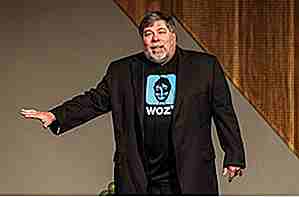

Stephen Wozniak

Fuente: http://www.networkworld.com

Fuente: http://www.networkworld.com Antes de que él y su mejor amigo Steve Jobs fundaran Apple, estaban haciendo todo tipo de cosas malas ... incluyendo hackear travesuras. Wozniak se llamó específicamente hacker de sombrero blanco, alguien a quien le gusta investigar las vulnerabilidades tecnológicas y solucionarlas. Con una curiosidad ávida, pirateó las líneas telefónicas para hacer llamadas telefónicas gratuitas, atascó televisores para engañar a sus amigos, y adivinó la contraseña de su hijastro y le hizo todo tipo de bromas.

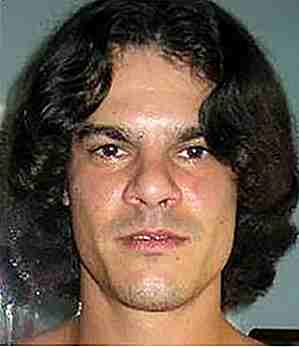

Albert Gonzalez

Fuente: https://www.wired.com

Fuente: https://www.wired.com Albert Gonzalez lideró una red de ciberdelincuentes en una de las brechas más grandes en la seguridad de la red. Se llamó "Operation Get Rich or Die Tryin '". Él y los otros ladrones piratearon 90 millones de números de tarjetas de débito y crédito de TJX, una gran tienda de ropa. Su objetivo era robar $ 15 millones, comprar un yate y retirarse. En general, robaron más de $ 200 millones. Sin embargo, sus sueños de comprar y retirarse se suspendieron cuando un tribunal lo declaró culpable de sus crímenes cibernéticos. Lo sentenciaron a veinte años de cárcel.

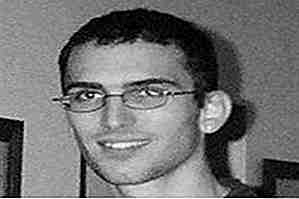

Jonathan James

Fuente: https://www.wired.com

Fuente: https://www.wired.com Jonathan James, también llamado C0mrade, fue el pirata informático más joven en prisión por piratear varias agencias gubernamentales. Hackó a la NASA, el Departamento de Defensa, el Centro Marshall para Vuelos Espaciales y la Estación Espacial Internacional. Cuando era niño, estudió libros interminables en C y Unix, dándole la capacidad de jugar con las redes por diversión. En 2008, a la edad de 24 años, James se suicidó. Afirmó que las agencias gubernamentales estaban tratando de detenerlo en la violación de seguridad de TJX; él afirmó que no tuvo nada que ver con eso. Creyendo que lo convertirían en una patsy, él decidió quitarse la vida.

Jeanson James Ancheta

Fuente: https://arstechnica.com

Fuente: https://arstechnica.com A la edad de 21 años, Jeanson James Ancheta organizó un esquema de botnet para hackear 400, 000 sistemas informáticos comprometidos que usan malware. Recibió $ 104, 000 de firmas publicitarias por instalar bots y adware en sistemas también. Pero, después de ser atrapado, fue condenado y sentenciado a 57 meses de prisión por violar la Ley de Abuso de Fraude Informático.

Loyd Blankenship

Fuente: http://www.elfqrin.com/

Fuente: http://www.elfqrin.com/ Loyd Blankenship, también conocido como The Mentor, era un hacker famoso por escribir "The Hacker's Manifesto". Apareció en la revista Phrack y se hizo famoso en los círculos de hackers durante décadas. Blankenship pasó de piratear, pero continuó desarrollando software en sus últimos años.

Kevin Mitnick

Fuente: https://www.wired.com

Fuente: https://www.wired.com A una edad temprana, Kevin Mitnick se convirtió en un infame hacker de sombrero negro, un hacker que explota sistemas para beneficio personal. Hackeó IBM, Nokia, Motorola y muchos otros. Sin embargo, después de ser encarcelado por sus hazañas, él convirtió sus habilidades en un negocio de consulta, ayudando a otros a estar más seguros de los piratas informáticos.

Vladimir Levin

Fuente: http://articles.latimes.com

Fuente: http://articles.latimes.com En 1995, Vladimir Levin, un estudiante ruso en St. Petersberg, se dirigió a su terminal de computadora para piratear Citibank y robar 10 millones de dólares. Él canalizó el dinero a cuentas en todo el mundo. Sin embargo, no poco después, el FBI lo rastreó hasta él, y Levin fue arrestado y llevado a Londres. Luego lo llevaron a los Estados Unidos, donde lo enjuiciaron por la violación de la seguridad.

Los amos del engaño

Fuente: https://www.wired.com/1994/12/hacker-4/

Fuente: https://www.wired.com/1994/12/hacker-4/ The Masters of Deception fue una banda hacker de Nueva York compuesta por Mark Abene (Phiber Optik), Paul Stira (Scorpion), Elias Ladopolous (Acid Phreak), HAC, John Lee (Corrupt) y Julio Fernadez (Outlaw). Miembros adicionales vinieron mientras el grupo crecía. En 1992, orquestaron algunos de los hacks más notorios de la historia, incluido el robo de información de tarjetas de crédito y el acceso al sistema informático AT & Ts. Sin embargo, los cinco fueron arrestados por el FBI; todos se declararon culpables.

Kevin Poulsen

Fuente: http://www.livinginternet.com

Fuente: http://www.livinginternet.com Alguna vez considerado como un niño prodigio, Kevin Poulsen, también conocido como Dark Dante, fue el primer hacker en participar en un caso de espionaje. En 1989, Poulsen fue arrestado por 19 cargos de conspiración, escuchas telefónicas, fraude y lavado de dinero. De sus infames actividades, pirateó todas las líneas telefónicas de la estación de radio KIIS-FM para convertirse en el número 102, ganando un Porsche 944 S2. Cuando el FBI lo persiguió, pasó a la clandestinidad como un fugitivo. Cuando Unsolved Mysteries publicó un episodio con él, las líneas telefónicas 1-800 se bloquearon. Sin embargo, finalmente lo atraparon. Sirvió 51 meses en prisión y luego se convirtió en editor de la revista Wired.

Adrian Lamo

Fuente: https://www.wired.com

Fuente: https://www.wired.com Adrián Lamo recibió notoriedad por irrumpir en los sistemas de medios y tecnología, incluidos The New York Times, Yahoo y Microsoft. Más tarde, se hizo conocido como el hacker que informó sobre Chelsea Manning a la Contrainteligencia del Ejército por filtrar documentos confidenciales a Wikileaks.

Sven Jaschan

Fuente: http://www.nbcnews.com/

Fuente: http://www.nbcnews.com/ El hacker adolescente Sven Jaschan creó el gusano de Internet "Sasser" que causó millones de dólares en daños. Después de ser atrapado y condenado, fue sentenciado a 21 meses de prisión suspendida y servicio comunitario porque era menor de edad. Aprovechando una falla en los sistemas Windows 2000 y XP, Sasser continuamente hacía que las computadoras se bloqueasen y reiniciaran.

ASTRA

Fuente: https://www.scmagazine.com

Fuente: https://www.scmagazine.com La mayoría de las veces, el hackeo termina siendo un juego para jóvenes, pero en este caso, ASTRA era un hombre de 58 años. Arrestado en Grecia, ASTRA fue acusado de piratear los sistemas informáticos del francés Dassault Group, robar información confidencial sobre armas y venderla a otros países en todo el mundo.

Matthew Bevan

Fuente: http://www.kujimedia.com/

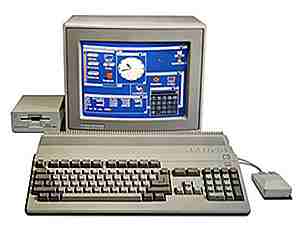

Fuente: http://www.kujimedia.com/ Un pirata informático británico, Matthew Bevan, también conocido como Kuji, es uno de los dos piratas informáticos que estuvo cerca de comenzar la Tercera Guerra Mundial. (Piensa en datos gubernamentales sensibles y Corea del Norte). Utilizando un Commodore Amiga cargado con un programa llamado Roxbox, hackeó en una instalación de investigación de la Fuerza Aérea de los Estados Unidos con la intención de encontrar pruebas de extraterrestres. En cambio, fue arrestado en 1996 a la edad de 21 años.

Robert Tappan Morris

Fuente: http://www.businessinsider.com

Fuente: http://www.businessinsider.com Mientras era estudiante en Cornell, Robert Tappan Morris creó un gusano informático que infectó a 6.000 computadoras. Lo creó para ver qué tan grande era Internet, pero se dio cuenta de que lo que estaba haciendo estaba mal. Utilizando computadoras públicas, trató de cubrir sus huellas pero finalmente fue atrapado. Pudo haber cumplido prisión por hasta 5 años pero no sirvió ninguna. En cambio, fue sentenciado a servicio comunitario y una multa de $ 10, 000.

Anónimo

Fuente: https://www.wired.com

Fuente: https://www.wired.com Conocido por usar máscaras de Guy Fawkes, Anonymous no es un grupo cohesionado, sino un movimiento fluido sin líder ni jerarquía. En todo caso, es una organización informal de hackers y manifestantes que impulsa el cambio a través de medios no violentos, incluido el hacktivismo. Muchos de los hackers asociados con Anonymous, sin embargo, han sido arrestados por varios crímenes cibernéticos.

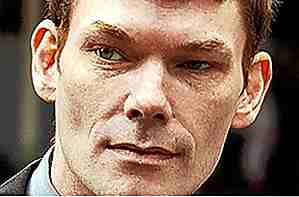

Gary McKinnon

Fuente: http://www.bbc.com

Fuente: http://www.bbc.com Mientras que algunos piratas informáticos irrumpen en los sistemas para obtener dinero, Gary McKinnon estaba en otra búsqueda: encontrar información OVNI del gobierno. En la década de 1990, obtuvo su primera computadora y luego recibió la certificación en computadoras. Entre 2001 y 2002, McKinnon hackeó varias agencias del gobierno de EE. UU., Incluidos varios sistemas informáticos de la NASA. Afirma haber encontrado documentación que demuestra la existencia de OVNIS y extraterrestres. Estados Unidos solicitó la extradición para ser juzgado en sus tribunales, pero el Reino Unido denegó la solicitud y no presentó cargos contra él, lo que lo convirtió en un hombre libre.

Lizard Squad

Fuente: http://www.express.co.uk

Fuente: http://www.express.co.uk Lizard Squad es un grupo de hackers de sombrero negro famoso por derribar las redes de juegos Playstation y Xbox en 2014. En un momento, afirmaron tener fotos de Taylor Swift desnuda. También han eliminado Facebook, Instagram, Twitter y un sitio del gobierno del Reino Unido. Su principal método de pirateo es DDoS, o Denegación de servicio distribuida, donde cientos de direcciones IP diferentes envían una cantidad masiva de datos a los servidores, dejándolos caer.

James Kosta

Fuente: http://www.huffingtonpost.com

Fuente: http://www.huffingtonpost.com A la edad de 14 años, James Kosta enfrentó 45 años de cárcel por sus conquistas de piratería informática en los principales sistemas bancarios, GE e IBM. Afortunadamente para él, un juez le dio un descanso y Kosta lo aprovechó, cambiando por completo su vida. Cuando fue liberado, trabajó para la CIA y, a la edad de 24 años, creó su propia compañía de videojuegos multimillonaria, 3G Studio, Inc.

John McAfee

Fuente: http://www.businessinsider.com

Fuente: http://www.businessinsider.com John McAfee era un hacker de sombrero blanco, que trabajaba en los primeros días de la informática y más tarde construyó su negocio de protección antivirus, McAfee. Su negocio alcanzó notoriedad cuando anunció que el virus Michelangelo podría infectar cinco millones de computadoras. Sin embargo, finalmente dejó la compañía y vendió todas sus acciones por $ 100 millones. En este momento, la mayor parte de su riqueza se ha ido; Según los informes, no ha sido bueno en Belice.

Michael Calce

Fuente: http://www.npr.org/

Fuente: http://www.npr.org/ Conocido por el nombre de Mafiaboy, Michael Calce esencialmente ayudó a escribir varias leyes de delitos cibernéticos, pero no cómo podría pensar. A la edad de quince años, bajó el Internet durante su infancia. Bajó a Amazon, Yahoo !, Dell, eBay, CNN y otros. Finalmente atrapado, fue sentenciado a ocho meses en un hogar de grupo juvenil. Ahora, ha cambiado su sombrero negro por un sombrero blanco y ayuda a otros a encontrar vulnerabilidades en los sistemas informáticos.

El ejército electrónico sirio

Fuente: https://opennet.net

Fuente: https://opennet.net Al llegar a la escena en 2011, el Ejército Electrónico Sirio era un grupo de piratas informáticos con la intención de proteger y ayudar al presidente sirio Bashar Al-Assad. Usando todos los trucos en el libro como DDoS, malware, desfiguración del sitio web y phishing, el grupo de piratas apunta a cualquier persona neutral o en contra de Al-Assad.

David L. Smith

Fuente: http://www.cbsnews.com

Fuente: http://www.cbsnews.com David L. Smith creó el "Virus Melissa", un peligroso virus de correo electrónico en 1996 que atacó a miles de sistemas de correo electrónico. En ese momento, se consideraba uno de los peores ataques de virus de este tipo. Smith fue arrestado por el FBI y sentenciado a dos años de prisión y una multa de $ 5, 000.

Max Ray Butler

Fuente: https://archives.fbi.gov

Fuente: https://archives.fbi.gov Max Ray Butler, también conocido como Iceman, es un hacker de sombrero negro que pirateó los centros de información de tarjetas de crédito, robando 1, 8 millones de números de tarjetas de crédito y $ 86, 4 millones. Fue condenado en 2010 y sentenciado a 13 años de prisión. También se vio obligado a pagar una restitución de $ 27.5 millones.

Evgeniy Mikhailovich Bogachev

Fuente: https://www.fbi.gov

Fuente: https://www.fbi.gov Evgeniy Mikhailovich Bogachev, o Lucky12345, es buscado actualmente por el FBI con una recompensa de $ 3 millones en su cabeza. Es un famoso pirata informático ruso que utiliza suplantación de identidad (phishing), malware y virus para descremar información de la cuenta bancaria de las computadoras. Debido a sus hazañas, las pérdidas financieras hasta el momento han acumulado hasta $ 100 millones.

Foto: 25. Pixabay.com (Dominio público), 24. Nichollas Harrison, Steve Wozniak 2012, CC BY-SA 3.0, 23. Wikipedia Commons (dominio público), 22. Naranj8, 3458188 640px, CC BY-SA 4.0, 21. © Usuario: Colin / Wikimedia Commons / CC BY-SA 4.0, Teclado retroiluminado, CC BY-SA 4.0, 20. Wikipedia Commons (dominio público), 19. Eneas De Troya de la Ciudad de México, México, Kevin Mitnick (4892570820), CC BY 2.0, 18. Pixabay.com (Dominio público), 17. anonymous, MarkAbene1, CC BY-SA 3.0, 16. Klpoulsen, Kevin Poulsen 2014, CC BY-SA 3.0, 15. Pixabay.com ( Dominio público), 14. Christoph Scholz a través de flickr. CC BY 2.0, 13. Bill Bertram, sistema Amiga500, CC BY-SA 2.5, 12. Trevor Blackwell, Robert Tappan Morris, CC BY-SA 3.0, 11. Florian Belmonte, envejecimiento anónimo, CC BY-SA 4.0, 10. Almudena Fernández a través de flickr. CC BY 2.o, 9. Thibaut Démare a través de flickr. CC Por 2.0, 8. Wikipedia Commons (dominio público), 7. NullSession de Bettendorf, Iowa, Estados Unidos, John McAfee Def Con (14902350795) (recortada), CC BY-SA 2.0, 6. Pixabay.com (Pública) Domain), 5. SEA ARMY, SYRIAN ELECTRONIC ARMY, CC BY-SA 4.0, 4. Pixabay.com (Dominio público), 3 Pixabay.com (Dominio público), 2. Pixabay.com (Dominio público), 1. US Departamento de estado (dominio público)